福建电信这一行为今年就开始了,最开始劫持虎扑等之类的网站,博客里面我也曾经提到过。之后就转变为劫持B2C之类的网站,通过跳转到返利联盟,损害了用户的权利以及违背行业道德和法律的情况下使电信公司获取不当的灰色收入。

当然,这种做法也算是比较的隐蔽,普通用户很难察觉自己浏览的页面已经被福建电信给劫持了。而部分知晓的用户也很难通过投诉等途径来获取干净的上网环境。

可以简单的这么理解:(其实你干什么都会被记录的,这个是PC部门的,下面说的是电信的) 电信通过旁路设备监视你在互联网上所访问的所有网页,并提取域名与数据库的劫持域名进行比对,符合特征的旁路设备则会伪造数据包,在合法Web服务器的数据包到达你浏览器之前将伪造的优先传送到你的浏览器上,完成劫持过程。

不过福建电信一般来说并非每次都劫持,而是你在一段时间范围内的首次浏览目标网站行为,后续一段时间并不会干扰你(已经写入cookie了只要不被删除/覆盖,没必要是吧?)

好像有点复杂了,送上:https://blog.ich8.com/post/5373

过程:

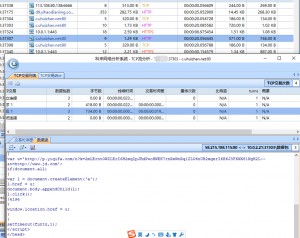

我尝试使用京东的域名,www.jd.com,则被旁路设备监听到后将这些网页劫持到117.27.138.116:8121,通过执行javascript脚本(加密过的,自行解密去,见下文),将网页加载(明显特征是网页名称仍然显示的是域名,而非网站名)。并将网页跳转到yiqifa.com这个臭名昭著的广告联盟,并重新返回原网站。此时返利信息已通过cookie的方式记录到你的电脑中去,你在这些网站所产生的交易电信都将获取一笔返利佣金。

117.27.138.116:8121输入的javascript脚本:

https://files1.ich8.com/upfiles/2015/fujian-telecom.zip

其中有一段:

2@01JnwSMscCMyQTMyA3JsATOscCO5YzM4ADMzcCLn02bj5COlh2YhlGeuc3d3dCLnQyIedCLnQyIedCLnQ0M1ITJENTNyUSUCxEdGRVUwdGRBBXVRVlUwMkRCJkRDRWMXR2MlQnNyUCRzUjMlQ0M1ITJBhEbGFlRCFEeVRWSsFkUzFURlRnUaNTTCJWZ0dVYwMmaJNURod1URZUQVN2dGJnT4ZFSZJlQRRjRIhFZqh0TNVUTCV0UWF2cIRWbVBDTFlkQZNVS3FmQyUjMlk0aHFDe4FmRzBzVNJEbD9UQrNlQSZkUMVVRFVVSwYlYWNkQGFTQXdlSEZkcwJlWQlUeBR2MlAnNyUCZzUSZmNTJjRmamJTJt92YuQmaus2Ypx2Yu42bp5WdmJTJmJTJhNTJwRHdoNyLt92YugTZoNWYphnL3d3dv8iOwRHdodCL1EDLwMzW

解码后显示:这个是直接跳转到返利链接

0: 30

1: 15

2: “http://www.xiache8.com/#http%3a%2f%2funion.click.jd.com%2fjdc%3fe%3d%26p%3dAyIPZRprFDJWWA1FBCVbV0IUEEULRFRBSkAOClBMW0sFaxx1GkI%252BawISYBIEL0UmdHsaVSEBMEMOHjdXHF4QBRYHVxNrFwcUAFQSWhECIjc0aWtebBM3ZRteEAsRAlIdUxABFQFlHA%253D%253D%26t%3dW1dCFBBFC0RUQUpADgpQTFtLBQ%253D%253D”

3: “^#$”

4: “^#$”

5: “www.xiache8.com”

6: “30083698”

7: 90

8: “p21420”

9: 1

10: “”

如果网页并未跳转(主要还是旁路设备劫持到117.27.138.116其他端口,多样化嘛),则会在右下角弹出如下提示窗,里面则是返利联盟的链接。

如果网页被劫持,你却不知道,很明显的地方就是标题栏,显示的是域名而非网站名字。

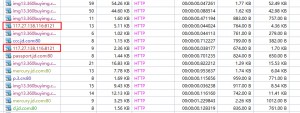

117.27.138.116 这个IP是属于福州电信机房。通过扫描,发现开放了不少端口,几乎都是用来作劫持页面的。

117.27.138.116: 88

117.27.138.116: 89

117.27.138.116: 1026

117.27.138.116: 8116

117.27.138.116: 8113

117.27.138.116: 8115

117.27.138.116: 8120

117.27.138.116: 8112

117.27.138.116: 8119

117.27.138.116: 8117

117.27.138.116: 8122

117.27.138.116: 8123

117.27.138.116: 8121

117.27.138.116: 8863

117.27.138.116: 8899

这里附一段劫持内容构成:

<!DOCTYPE html PUBLIC "-//W3C//DTD HTML 4.01 Transitional//EN" "http://www.w3.org/TR/html4/loose.dtd">

<html>

<head>

<meta http-equiv="Content-Type" content="text/html; charset=GBK">

<title></title>

<script type="text/javascript">

function funtz()

{

var u='http://p.yiqifa.com/n?k=2mLErntOWZLErI6H2mqIpJBdPwoHWEK7rnReWnRq1ZLO6nUH2mqerI6H6J3F6NX81NgH2L--&t=http://www.jd.com';

if(document.all)

{

var l = document.createElement('a');

l.href = u;

document.body.appendChild(l);

l.click();

}else

{

window.location.href = u;

}

}

setTimeout(funtz,1);

</script>

</head>

<body>

</body>

</html>

yiqifa.com这垃圾广告联盟的页面构成:

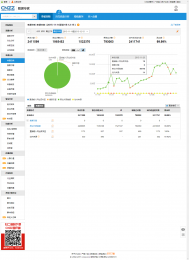

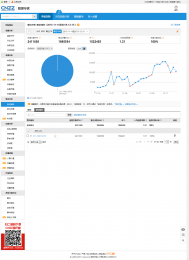

通过数据分析,劫持的网站如下(B2C除了天猫似乎全包含了?):

京东

一号店

当当网

苏宁易购

聚美优品

唯品会

糯米

梦芭莎

国美

乐淘

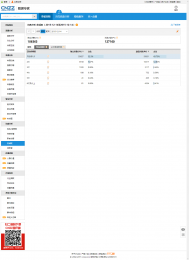

好了,让我们来看看这个统计数据(我相信这只是一部分,但已经很庞大了。)至于带来的灰色收入有多少,肯定很庞大。整个省的电信用户都被福建电信劫持。

[分享]福建电信劫持B2C网站方式及劫持数据:等您坐沙发呢!