也不知道网易花了多少钱,一向表明有态度有立场的网易居然做出了如此无耻的事情。

拨打电信集团电话4008810000 死活不承认有劫持的情况。

此问题在福建各地均出现,所以可以确定是省公司进行劫持操作。

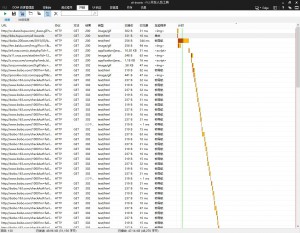

劫持为随机性劫持,状态频繁。不仅局局限于虎扑,QQ空间等几个网站,其他网站也一样会出现这种情况。

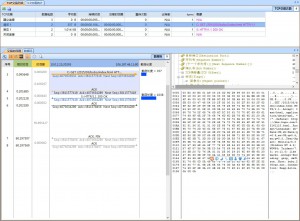

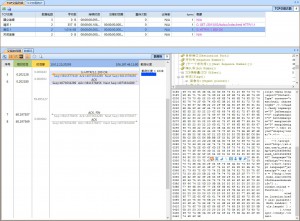

比如访问all-boards的时候(随机),电信会在HTTP连接信息中强制插入一个frame框架页面进行跳转,frame内容如下:

<html><head><style type=”text/css”>html,frameset{matgin:0px;width:100%;height:100%;}</style></head><frameset rows=”*”><frame src=”http://bobo.200wan.net/2015/03/bobo/index.html” name=”fb” frameborder=”0″></frameset></html>

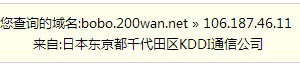

查询这个域名的IP地址和WHOIS信息得知: 域名方面启用了隐私保护,所以无法具体查看到域名注册的所有者以及所有公司。

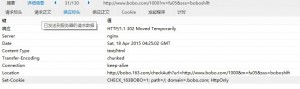

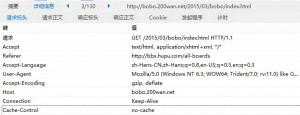

http://bobo.200wan.net/2015/03/bobo/index.html 这个链接的http header如下:

请求 GET /2015/03/bobo/index.html HTTP/1.1

Accept text/html, application/xhtml+xml, */*

Referer http://bbs.hupu.com/all-boards

Accept-Language zh-Hans-CN,zh-Hans;q=0.8,en-US;q=0.5,en;q=0.3

User-Agent Mozilla/5.0 (Windows NT 6.3; WOW64; Trident/7.0; rv:11.0) like Gecko

Accept-Encoding gzip, deflate

Host bobo.200wan.net

Connection Keep-Alive

Cache-Control no-cache

继续分析嵌入frame框架页面中index.html的内容,里面包含一个统计统计代码和使用javascrpit脚本写的跳转链接,跳转到网易bobo去。

<!DOCTYPE html PUBLIC “-//W3C//DTD XHTML 1.0 Transitional//EN” “http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd”>

<html xmlns=”http://www.w3.org/1999/xhtml”>

<head>

<title>i</title>

<meta http-equiv=”Content-Type” content=”text/html; charset=gbk” />

</head>

<body topmargin=”0″ leftmargin=”0″ rightmargin=”0″ bottommargin=”0″ marginwidth=”0″ marginheight=”0″ >

<div style=”display:none;”>

<!– 统计代码替换下边这一行 –>

<script src=”http://s4.cnzz.com/z_stat.php?id=1254588662&web_id=1254588662″ language=”JavaScript”></script>

</div>

<script language=”javascript”>

var uls = [“http://www.bobo.com/1000?m=fu05&sss=boboshift”] ;

window.onload = function(){

window.location.href= uls[ parseInt( Math.random() * uls.length) ] ;

}

</script>

</body>

</html>

打开页面中嵌入了CNZZ的统计代码(似乎都这么做的,江苏电信也是):

http://s4.cnzz.com/z_stat.php?id=1254588662&web_id=1254588662

打开:www.bobo.com/1000?m=fu05&sss=boboshift 则是个302跳转链接,跳转到网易的域名下,之后随机返回一个房间代码。

HTTP GET信息:NetworkData

无可奈何对不对

不会啊。我有防火墙,过滤掉那参数就可以了。检测关键词,自动丢弃。我宁愿打不开也不愿意页面被劫持。

能分享一下你的参数么?一直深受移动网关劫持的困扰

首先,你得有设备,其次建议不要使用运营商的DNS,另外最好使用TCP解析DNS(你所使用的也得支持),然后抓包,看看运营商都怎么劫持你的,,最后关键词河蟹或者IP河蟹。

我有一台dualwan 520w,应该是可以的,只是想找个例子学习一下

TT也可以的。